Tener un sitio WordPress hackeado es más común de lo que parece. De hecho, 2.200 ciberataques ocurren diariamente, causando problemas en más de 800.000 personas cada año. Con tantas amenazas cibernéticas circulando por la red, es posible que una de ellas ingrese a tu sitio web de WordPress.

Sin embargo, si tu sitio de WordPress ha sido hackeado, no te preocupes. En esta guía, discutiremos diez pasos para recuperar y prevenir futuros hackeos de sitios web.

Empecemos por determinar si el problema se debe a un hackeo de WordPress.

Indicaciones de que un sitio web WordPress ha sido hackeado

Diagnosticar un sitio web hackeado puede ser un desafío. Para determinar si tu sitio web ha sido hackeado, consulta los siguientes signos:

- No puedes acceder al panel de control de WordPress.

- No has subido contenido ni diseño que aparece sorpresivamente.

- El tráfico ha disminuido de manera repentina.

- La página web redirecciona a los usuarios y envía correos electrónicos de spam.

- Al visitar tu sitio web de WordPress, aparecen advertencias de la lista de bloqueo del navegador.

- Los archivos de WordPress de tu computadora han desaparecido.

- Los registros del servidor encuentran actividades extrañas y visitas desde sitios desconocidos.

- Sin tu aprobación, un nuevo miembro con derechos de administrador se ha agregado.

- Tu plugin de seguridad te alerta sobre una posible falla.

Cómo hackear un sitio web de WordPress

Algunos de los ciberataques más comunes que pueden aprovecharse de las vulnerabilidades de seguridad de WordPress se enumeran a continuación:

- Puertas traseras: malware que anula los procedimientos de autenticación para acceder a los archivos principales de WordPress.

- Ataques de fuerza bruta: un método de hacking que utiliza la estrategia de ensayo y error para adivinar las credenciales de acceso.

- Cross-Site Scripting (XSS): un ataque de inyección de código que ejecuta scripts maliciosos en el código de un sitio web.

- Ataques de inyección SQL: un método de hacking que implica la inyección de código que se dirige a solicitudes SQL vulnerables.

- Redirecciones maliciosas: una puerta trasera que redirige a los visitantes de tu sitio web a un sitio web sospechoso.

- Hackeos farmacéuticos: un ataque de spam SEO que infecta tu sitio web con contenido malicioso. Como resultado, tu sitio web comenzará a posicionarse para estas palabras clave de spam, dañando la reputación de tu marca.

- Denegación de servicio (DoS): un ataque diseñado para cerrar un sitio web o una red abrumando el sistema objetivo con peticiones.

- La denegación de servicio (DoS): un ataque que abruma el sistema objetivo con peticiones, cerrando un sitio web o una red.

Motivos por los cuales un sitio de WordPress es hackeado

Es posible que te preguntse por qué tu sitio web fue hackeado. Aquí están las tres principales razones por las que los piratas informáticos podrían pensar que tu sitio web de WordPress es el objetivo principal de sus ataques cibernéticos.

Credenciales inseguras de inicio de sesión

El 8% de los sitios web de WordPress infectados utilizan contraseñas poco confiables como «12345», «picture1» y «password». Si bien una contraseña fuerte no garantiza la inmunidad contra el hackeo, las credenciales de inicio de sesión seguras añaden otra capa de seguridad a tu sitio web y a tu información personal.

Software obsoleto

Una de las causas más comunes de los sitios web hackeados son los archivos principales, los plugins y los temas de WordPress que no están actualizados. Mantener actualizadas las instalaciones de WordPress es crucial porque las actualizaciones del software incluyen parches de seguridad que solucionan las fallas de la versión anterior. Sin actualizaciones, los piratas informáticos pueden aprovechar esas fallas para acceder a tu sitio de WordPress.

Código de sitio web deficiente

Los plugins y temas de baja calidad de WordPress suelen tener un código deficiente, lo que crea vulnerabilidades en tu sitio web. Por lo tanto, sugerimos que compres tus temas y plugins en el repositorio oficial de WordPress o en marketplaces confiables que brinden actualizaciones y soporte técnico regulares.

11 formas de reparar un sitio web WordPress hackeado

Después de verificar que tu sitio de WordPress ha sido hackeado, es hora de resolver el problema. En la sección siguiente, explicaremos cómo limpiar un sitio de WordPress hackeado en 11 pasos sencillos.

1. Configurar WordPress para el modo de mantenimiento.

Pon rápidamente tu sitio web en modo de mantenimiento si todavía tienes acceso a tu panel de control de WordPress. Hacerlo evitará que los visitantes abran tu sitio de WordPress hackeado, protegiendo tu información personal y tu dispositivo de cualquier ataque. Además, protegerá la reputación de la marca al evitar que el sitio web de WordPress hackeado sea revelado.

2. Reestablece la contraseña de WordPress

Tus credenciales de acceso serán comprometidas si los hackers acceden a tu web. Por lo tanto, el primer paso para reparar tu sitio hackeado es restablecer sus contraseñas de administración de WordPress, FTP, base de datos y cuenta de alojamiento.

Para crear contraseñas fuertes y mantenerlas a salvo, muchos programas de gestión de contraseñas, como BitWarden o NordPass, incluyen un generador. La contraseña ideal debe contener al menos 16 caracteres, incluidos números, símbolos y letras.

Para agregar capas adicionales de protección a tus credenciales de inicio de sesión de WordPress, también sugerimos activar la autenticación de dos factores y limitar los intentos de inicio de sesión.

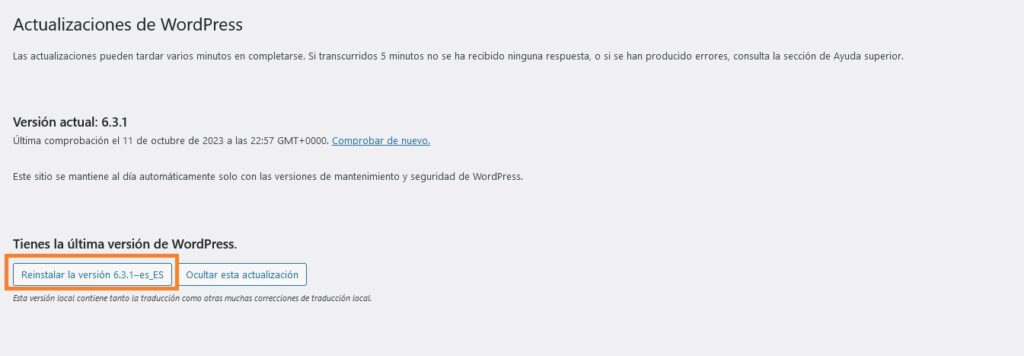

3. Revisar y actualizar WordPress

Antes de intentar restaurar tu sitio web hackeado, es recomendable actualizar tus instalaciones de WordPress. Esto ayuda a evitar que los hackers se aprovechen de las vulnerabilidades del sitio para deshacer tu arreglo, manteniendo tu sitio seguro después del hackeo.

4. Desactivar los plugins y temas

Te permite reducir la cantidad de instalaciones infectadas desactivando los plugins y temas y luego reactivándolos uno por uno. Descubre instalaciones defectuosas y desactívalas.

Además, este sería el momento ideal para eliminar las instalaciones de WordPress que no se utilizan en tu sitio web. Tener temas y plugins innecesarios instalados en tu sitio puede crear puntos de acceso para que el malware lleve a cabo hackeos de WordPress, incluso si no están activados.

Además, debes desinstalar todos los plugins y temas que obtengas fuera de los directorios oficiales de plugins y temas de WordPress, ya que estos programas pueden contener código malicioso.

5. Instalar WordPress de nuevo

Es posible que tus archivos principales de WordPress estén infectados si ninguno de los pasos anteriores funciona. En esta situación, debes reinstalar los archivos principales y comenzar de nuevo.

El método más sencillo para hacerlo es usar el panel de administración de WordPress. Se debe ir al Escritorio y seleccionar el botón Actualizaciones. Luego, haz clic en el botón Reinstalar.

Antes de iniciar una nueva instalación de WordPress, haz una copia todos los archivos de tu sitio web. Evita confundir la copia de seguridad de tu sitio web anterior con la nueva. Posteriormente, podrás identificar y eliminar los archivos sospechosos comparando los archivos del sistema de WordPress hackeado con la versión limpia.

6. Deshacerse de los nuevos usuarios de WordPress con privilegios de administrador

La aparición de nuevos usuarios con privilegios de administrador es uno de los signos más comunes de que un sitio WordPress ha sido hackeado. Si tú u otros administradores del sitio web no reconocen alguna cuenta de administrador recién creada, elimínala de inmediato.

7. Buscar el malware

El malware de los sitios web de WordPress hackeados se puede eliminar manualmente o mediante un plugin de eliminación de malware. Recomendamos esta opción porque realizar el proceso manual de forma incorrecta puede empeorar las cosas.

8. Desactivar o detener la ejecución de PHP

Subiendo archivos con código malicioso a la carpeta Uploads, los piratas informáticos pueden crear puertas traseras en los sitios de WordPress. Al desactivar la ejecución de PHP, les impide ejecutar esos archivos infectados

Primero, crea un archivo .htaccess y luego agrega el código siguiente:

<Files *.php>

deny from all

</Files>Luego, sube el archivo .htaccess a la carpeta wp-content/uploads/ en tu directorio raíz. Puedes hacer esto con un cliente FTP o un Administrador de Archivos.

9. Revisar la base de datos de WordPress

Después de limpiar las instalaciones de WordPress, el siguiente paso es revisar los registros de la base de datos. Elimina todos los registros que contengan código malicioso y los nuevos registros que no reconozcas para evitar que los piratas informáticos creen puertas traseras a través de una inyección en la base de datos.

Ten en cuenta que hacer este proceso manualmente es arriesgado y toma mucho tiempo, especialmente si tienes muchos registros. Además, si borras accidentalmente los registros incorrectos, el sitio web podría sufrir daños irreparables.

Por lo tanto, sugerimos seleccionar uno de los mejores plugins de backups de WordPress para este proceso.

10. Revisa el sitemap de WordPress

Un mapa del sitio (o sitemap) es un plano que ayuda a los motores de búsqueda a encontrar y rastrear el contenido de tu sitio web. Lo más probable es que tu posición en los motores de búsqueda disminuya si es hackeado. Por lo tanto, es recomendable actualizar un nuevo mapa del sitio cuando se trata de ataques de malware en WordPress.

El método más sencillo para crear un mapa del sitio de WordPress es usar un plugin de WordPress. Después, envíe a Google el mapa del sitio actualizado para que pueda monitorearlo a través de Google Search Console. Ten en cuenta que el motor de búsqueda puede tomar hasta dos semanas para rastrear su página web.

11. Ponte en contacto con tu proveedor de hosting

Existe la posibilidad de que el problema con tu sitio web proviene de otro sitio en el mismo servidor web si se aloja en un alojamiento compartido. Ponte en contacto con tu proveedor de alojamiento para determinar si los problemas de seguridad tienen un impacto más allá de tu sitio.

Un proveedor de alojamiento es crucial para garantizar el rendimiento y la seguridad de un sitio web. Es hora de buscar un nuevo proveedor de alojamiento web si crees que los ataques de hackers a WordPress no se pueden controlar con tu actual proveedor.

Considera la posibilidad de obtener un alojamiento gestionado de WordPress, ya que generalmente ofrece medidas de seguridad diseñadas específicamente para proteger los archivos y las instalaciones del sitio web de WordPress.

Conclusiones

Tener tu sitio web de WordPress hackeado es un momento difícil. Sin embargo, es mejor enfocarse en la reparación de daños y la restauración de tu sitio de WordPress.

Aquí hay un resumen rápido:

- Poner tu sitio web WordPress hackeado en modo de mantenimiento.

- Restablecer la contraseña.

- Actualizar tu sitio de WordPress.

- Desactivar plugins y temas.

- Reinstalar el software de WordPress.

- Eliminar los usuarios de WordPress con privilegios de administrador.

- Buscar malware.

- Desactivar la ejecución de PHP.

- Limpiar la base de datos de WordPress.

- Limpiar el mapa del sitio de WordPress.

- Contactar con tu proveedor de alojamiento.